Acessando LLMs Perplexity Online programaticamente via API

29 de janeiro de 2024

Docker Build Cloud promete acelerar as compilações do Docker

29 de janeiro de 2024A transformação digital e a adoção da nuvem estão tornando ineficaz a estratégia tradicional de segurança perimetral. Já se foi o tempo em que simplesmente construir uma cerca em torno dos aplicativos entregues a partir de data centers locais seria suficiente.

Os ambientes de aplicativos distribuídos exigem uma mentalidade diferente quando se trata de segurança de rede. E como a maioria dos ataques cibernéticos são direcionados contra aplicativos e não contra a rede, uma abordagem de segurança multicamadas é essencial para proteger os aplicativos.

À medida que as organizações adotam cada vez mais estratégias híbridas e multicloud para aumentar a agilidade, a redundância e a flexibilidade para aproveitar os pontos fortes exclusivos dos provedores individuais de nuvem pública, sua abordagem para proteger aplicativos muitas vezes se torna fragmentada porque é um desafio gerenciar e proteger ambientes distintos.

Apesar dos desafios, é fundamental garantir uma postura de segurança consistente para todos os seus aplicativos e APIs para se defenderem contra ataques.

As causas subjacentes de uma postura de segurança fragmentada

A utilização de ambientes híbridos – uma mistura de centros de dados locais e nuvens públicas – cria um problema para as equipas de segurança, porque o perímetro da rede tradicional é expandido e a área de superfície para potenciais ataques cresce, tornando mais difícil alcançar uma segurança abrangente. visibilidade e controle. Esse desafio é agravado porque cada provedor de nuvem tem seus próprios recursos e protocolos de segurança exclusivos. O resultado é uma postura de segurança fragmentada.

Para agravar o problema, as equipes de segurança costumam usar uma solução pontual para proteger suas cargas de trabalho locais e outra para proteger as cargas de trabalho na nuvem. De acordo com o relatório Cloud Threat da Oracle e da KPMG, 78% das organizações utilizam mais de 50 produtos distintos de segurança cibernética para resolver problemas de segurança, criando uma colcha de retalhos de ferramentas de segurança diferentes e descoordenadas. Cada ferramenta, operando isoladamente, pode contribuir para sobreposições ou lacunas na abordagem de uma organização em relação à segurança de aplicativos e APIs.

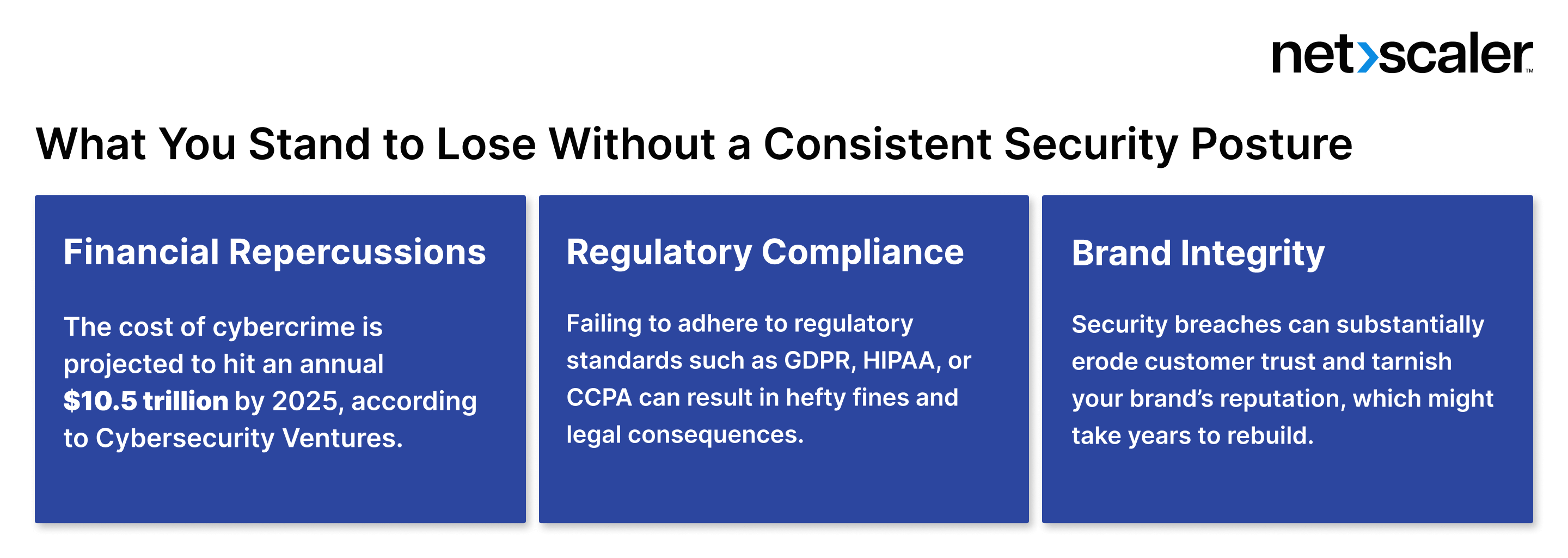

O que você tem a perder sem uma postura de segurança consistente

Garantir uma postura de segurança consistente ajudará sua organização a alcançar o mesmo nível de segurança, não importa onde seus aplicativos sejam entregues — seja no local, na nuvem pública ou em ambos.

Como garantir uma postura de segurança consistente

Escolher uma solução de entrega de aplicativos com recursos de segurança integrados é uma forma fundamental de garantir uma postura de segurança consistente em ambientes distribuídos. No mínimo, sua solução de segurança e entrega de aplicativos deve fornecer:

Gerenciamento centralizado de segurança de aplicativos e APIs

O uso de vários produtos pontuais de diferentes fornecedores de aplicativos e segurança de API cria complexidade e aumenta desnecessariamente os custos de software e pessoal. Cada produto ou serviço de segurança — seja um firewall de aplicação web (WAF), gerenciamento de bot ou proteção de API — reportará ameaças isoladamente, de modo que você não terá uma visão abrangente do problema.

Esta falta de visibilidade holística significa falta de contexto. Uma solução abrangente inclui segurança de aplicativos; autenticação, autorização e auditoria; gerenciamento de bots e segurança de API, todos criptografados com tecnologia TLS de última geração e gerenciados com um único painel de vidro. Idealmente, uma plataforma consolidada com design de software inteligente nunca deveria sacrificar o desempenho do aplicativo para protegê-lo suficientemente, mas deveria oferecer outras técnicas de otimização de aplicativos para acelerar a entrega de aplicativos.

Criptografia ponta a ponta

À medida que os dados atravessam vários ambientes, a manutenção da sua confidencialidade e integridade não só é crítica, como também pode ser exigida pela regulamentação. A criptografia forte (SSL/TLS) é uma das formas mais eficazes de salvaguardar transações e proteger contra vazamento de dados.

Tradicionalmente, definir uma configuração forte de Secure Sockets Layer/Transport Layer Security (SSL/TLS) para um site exigia definir manualmente quais protocolos SSL/TLS aceitar e quais rejeitar e, em seguida, definir os conjuntos de criptografia de acordo. Esse processo é demorado, sujeito a erros e leva a uma postura de segurança inconsistente porque é necessário fazer isso em cada servidor individualmente. Os certificados SSL também precisam ser atualizados todos os anos, e um certificado expirado encerra efetivamente um site ou aplicativo. Também é crucial gerenciar as chaves de criptografia de maneira segura e uniforme.

A melhor maneira de evitar problemas com seus certificados SSL é centralizar o gerenciamento de um único perfil SSL/TLS configurado para a melhor criptografia e aplicá-lo em todos os recursos da web, incluindo sites públicos, aplicativos internos da web, sites de intranet e outros serviços online hospedados na rede da sua organização.

Experiência de autenticação consistente

Com aplicativos e APIs sendo disponibilizados em nuvens e data centers locais, uma abordagem abrangente à segurança deve incluir uma plataforma de autenticação que seja flexível e extensível e que funcione com os vários clientes necessários para usá-la. A estrutura do modelo de segurança de confiança zero requer autenticação por aplicativo em vez de uma autenticação única em nível de rede que dá acesso a todos.

Não importa se você escolhe um provedor de identidade terceirizado ou segue o caminho do provedor de serviços, mas é importante fornecer uma experiência de autenticação consistente. Os usuários finais de aplicativos ficam confusos quando encontram diferentes experiências de login em diferentes aplicativos, e isso permite que invasores tentem capturar credenciais de funcionários e clientes desavisados.

Muitos desenvolvedores incorporam a camada de autenticação em seus aplicativos e APIs, o que leva a inconsistências na postura de segurança devido aos diferentes níveis de habilidade entre os desenvolvedores, à falta de padronização e à aplicação aleatória de políticas, além de aumentar significativamente o tempo e os custos de desenvolvimento. Com uma única plataforma de autenticação upstream, o tempo de entrega é mais rápido, o que reduz custos, e a segurança só precisa auditar um método de autenticação em vez de vários.

Segurança integrada ao ciclo de vida de desenvolvimento de software

Incorporar segurança em todas as fases do ciclo de vida de desenvolvimento de software é agora um requisito fundamental, não apenas uma prática recomendada. A justificativa é clara: as medidas de segurança incorporadas desde o início do desenvolvimento reduzem significativamente as vulnerabilidades e mitigam os riscos ao longo da vida do aplicativo. Não se trata mais de detectar vulnerabilidades; trata-se de criar uma cultura onde a segurança seja parte do design, e não uma reflexão tardia.

Testar falhas de segurança pode significar procurar coisas como buffer overflows e condições de memória no código-fonte, verificar o produto final ou a interface de usuário externa (IU) do produto, ou ambos. Embora as ferramentas de teste estático de segurança de aplicativos (SAST) e de análise de composição de software (SCA) sejam comumente usadas pelas organizações para testes de caixa branca (acesso ao código-fonte e teste de vulnerabilidades), é igualmente importante realizar testes de caixa preta no produto final, a UI e as interfaces expostas publicamente de um aplicativo.

Para testes de caixa preta, as organizações podem usar scanners de segurança de aplicativos da Web próprios ou de terceiros para detectar e analisar vulnerabilidades em aplicativos da Web. Os scanners verificam sistematicamente possíveis pontos fracos, como injeção de SQL, cross-site scripting (XSS) e outras ameaças à segurança. Se o scanner sinalizar vulnerabilidades na web, você poderá importar diretamente uma assinatura do relatório de verificação de terceiros para corrigir virtualmente a falha.

Ou você pode decidir simplesmente deixar o patch virtual (também conhecido como assinatura) – uma solução barata e eficaz – ou resolver o problema em seu código-fonte. Às vezes, o código-fonte não está mais disponível, ou o desenvolvedor saiu ou o contrato terminou, portanto, corrigir o problema pode levar muito tempo e ser caro.

Alternativamente, se sua organização não usa scanners de aplicativos web de terceiros, você pode aproveitar os recursos de digitalização (se disponíveis) na solução de entrega de aplicativos que você já usa.

NetScaler é uma solução de segurança e entrega de aplicativos que oferece recursos avançados de digitalização por meio de seu WAF. O NetScaler WAF Recommendation Engine detecta automaticamente seu ambiente de hospedagem de aplicativos e sugere assinaturas para vulnerabilidades conhecidas em sua pilha de tecnologia antes da implantação do aplicativo. Assim que seu aplicativo estiver em produção, o mecanismo de recomendação NetScaler WAF simulará uma variedade de ataques e examinará os dados de resposta para sugerir assinaturas e proteções personalizadas que você pode revisar e implantar com apenas alguns cliques.

Conclusão: a abordagem da plataforma para alcançar uma postura de segurança consistente

A melhor abordagem para escolher soluções de segurança nem sempre leva a uma melhor segurança, porque há mais para gerir e uma falta de visibilidade holística, o que pode levar a lacunas na sua postura de segurança. Uma plataforma de entrega de aplicativos que inclui recursos de segurança integrados, como proteção WAF, bot e API, adiciona camadas críticas de defesa para obter segurança abrangente em ambientes de aplicativos distribuídos.

Idealmente, você desejará uma plataforma que funcione da mesma forma em qualquer ambiente, para que a consistência operacional resultante minimize erros de configuração que podem expor seus aplicativos a ataques. E para entender melhor a superfície de ataque, você vai querer uma plataforma com observabilidade de ponta a ponta que vá além do simples monitoramento, não apenas para alertá-lo de que algo está errado, mas também para dizer exatamente onde encontrar o problema – o cliente , o servidor ou a conexão com a Internet intermediária – para que você possa consertar mais rapidamente.

A postagem Aplicativos distribuídos precisam de uma postura de segurança consistente apareceu pela primeira vez em The New Stack.