Spring Framework tem três armadilhas principais – veja o que fazer

13 de maio de 2024

O que é o Django do Python?

14 de maio de 2024A violação das contas de e-mail Exchange Online da Microsoft ilustra a necessidade de uma nova abordagem ao gerenciamento de identidades na era dos microsserviços, de acordo com Ido Shlomo, cofundador e CTO da Token Security.

Nesse ataque, os hackers usaram proxies residenciais e ataques de força bruta de “spray de senha” para atingir algumas contas, entre elas uma conta de locatário de teste herdada e não produtiva com acesso a um aplicativo OAuth com acesso elevado ao ambiente corporativo da Microsoft.

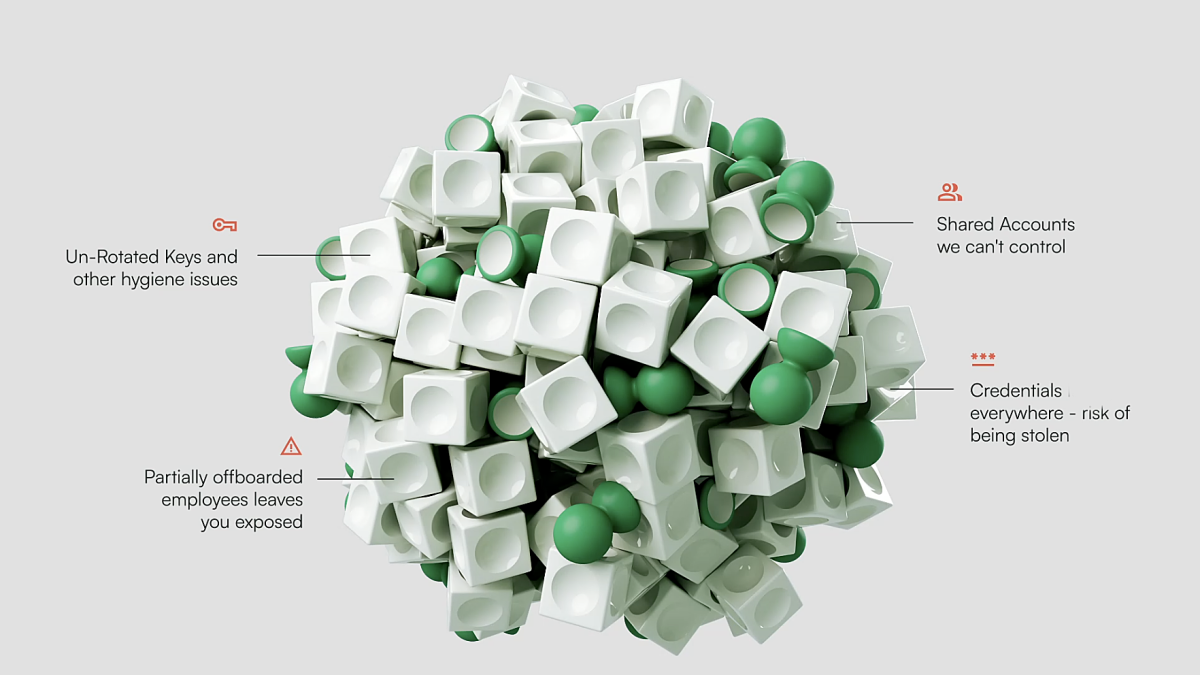

Com muita frequência, as organizações simplesmente não têm conhecimento de todas as identidades e permissões que permitem acesso a sistemas e dados confidenciais. Em vez de tentar bloquear as permissões concedidas a cada pessoa em uma organização, a Token Security, com sede em Tel Aviv, adota uma abordagem oposta, o que chama de abordagem “primeiro a máquina” – descobrindo o que cada identidade de uma máquina ou serviço está acessando e por quê .

“A tecnologia IAM (gerenciamento de identidade e acesso) que costumava ser o Active Directory agora está fragmentada em muitas tecnologias diferentes”, disse Itamar Apelblat, cofundador e CEO da Token Security. “Então agora você tem muitas identidades, muitos usuários em diferentes tecnologias. E as equipes de segurança têm a dificuldade de entender quais são todas as identidades que precisam proteger.”

Complexidade de microsserviços

Com os microsserviços, as identidades das máquinas estão proliferando em um ritmo alarmante. A Cyberark relatou que a proporção de identidades de máquinas para humanos nas organizações é de 45 para 1. Ao mesmo tempo, 87% dos entrevistados em sua pesquisa disseram que armazenam segredos em vários locais em ambientes DevOps.

Michal Trojanowski, da Curity, escreveu anteriormente sobre a complexa malha de serviços que compõem uma API, acrescentando que protegê-los não envolve apenas autenticar o usuário.

“Um serviço que recebe uma solicitação deve validar a origem da solicitação. Ele deve verificar o aplicativo externo que enviou originalmente a solicitação e usar uma lista de permissões de chamadores. O serviço também deve ser capaz de verificar o chamador interno direto, como um gateway de API ou outro serviço que encaminhou a solicitação, por meio de mecanismos que possam limitar a comunicação desnecessária entre as partes”, escreveu ele.

E a IA está apenas aumentando a complexa rede de identidades.

“Hoje, a comunicação máquina a máquina é a norma… e a IA cria novos serviços com novas identidades, conexões e permissões, mesmo sem humanos no circuito”, observou Rona Segev, sócia-gerente da TLV Partners, que apoiou a Token A recente rodada inicial de US$ 7 milhões da Security.

Chave de dados para segurança

Usando a verificação sem agente dos repositórios de identidade que os engenheiros estão usando e a análise de log, a empresa primeiro mapeia todas as identidades não humanas em toda a infraestrutura – Kubernetes, bancos de dados, aplicativos, cargas de trabalho e servidores. Cria o que chama de atribuição: um forte contexto de quais cargas de trabalho e quais humanos usam cada identidade, incluindo uma compreensão de suas dependências.

Mapear a propriedade das diversas identidades também é fundamental.

“Pense em organizações que têm milhares de desenvolvedores. As equipes de segurança às vezes encontram problemas, mas não sabem como resolvê-los porque não sabem com quem falar”, disse Apelblat.

Ele também pode agrupar identidades, credenciais e direitos para diferentes equipes, como DevOps, engenheiros de dados, engenharia de confiabilidade de sites (SREs) e muito mais.

E ele faz seu trabalho em segundo plano, integrando-se aos dados de eventos dos logs sem interromper a forma como as cargas de trabalho e as identidades da nuvem interagem ou retardar os processos de desenvolvimento.

“As organizações não querem alterar a velocidade do ciclo de vida de desenvolvimento de software. Portanto, eles não querem que a equipe de segurança tenha que aprovar cada nova identidade ou recurso que está sendo criado na nuvem. Pode ficar complicado”, disse Shlomo.

O token pode detectar quando um novo ambiente, credencial ou permissão é criado no momento em que isso acontece.

Em seguida, prioriza essas identidades com base no seu impacto potencial e na probabilidade de serem comprometidas. Garante que todos operem sob o princípio do menor privilégio. A mitigação automatizada pode ser implementada para identidades não humanas vulneráveis, bem como procedimentos de rotação para chaves e outras credenciais. Também oferece monitoramento contínuo com alertas para identificar comportamentos suspeitos.

“Se falarmos sobre o que a solução realmente oferece aos nossos clientes finais, é realmente eliminar o risco de identidade em uma capacidade muito alta – ser capaz de levar as equipes de segurança até o fim de não saberem realmente quais são suas identidades, de não terem um local centralizado onde eles poderiam descobrir tudo e compreender todos os direitos, identidades e credenciais que possuem… levando-os a um lugar onde eliminem os riscos de maior valor e reduzam a superfície de ataque tanto quanto possível”, disse Shlomo.

A postagem Adotando uma abordagem de ‘máquina em primeiro lugar’ para gerenciamento de identidade apareceu pela primeira vez em The New Stack.