Por que o SASE que prioriza o celular está definindo o futuro das empresas distribuídas

28 de maio de 2024

Escolhendo um iPaaS na era da sobrecarga de aplicativos

28 de maio de 2024As empresas de software como serviço (SaaS) geralmente começam com um fluxo de contas relativamente pequenas que exigem recursos de login de baixo atrito, mas à medida que crescem, tendem a se sentir estagnadas quando a solução de gerenciamento de identidade existente não atende mais às suas necessidades. de acordo com Tyler Warnock, CEO da Userfront, uma startup de autenticação e gerenciamento de identidade.

Userfront oferece uma plataforma única que pode crescer de contas individuais ou freemium até níveis empresariais personalizados, ajudando as organizações a capturar oportunidades potencialmente perdidas para gerar receita.

“Falamos muito sobre pontos de transição internamente, onde, por estarmos lidando com negócios SaaS, eles frequentemente passam por padrões dentro de suas empresas”, disse Warnock. “Eles enfrentarão um obstáculo daqui a alguns anos… porque escolheram um login básico que não é escalonável para atender às suas necessidades. E quando fazem isso, basicamente têm duas opções ruins: podem tentar ampliar o que têm, que não foi feito para fazer o que estão tentando fazer, ou podem tentar migrar. E o processo de migração, em particular, está repleto de muitas incertezas. As pessoas realmente não sabem como fazer isso; pode levar de nove meses a um ano.”

A empresa sediada em San Jose, Califórnia, está especificamente focada em ajudar as empresas de SaS a conquistar clientes e, assim, aumentar a receita através de um melhor gerenciamento de identidade. Ele oferece um caminho para os clientes adicionarem novos recursos de forma incremental, atualizarem os clientes para níveis de contas mais elevados e eliminarem a rotatividade entre empresas maiores que exigem recursos de segurança e conformidade de nível mais alto.

Eliminando Complexidade

No TNS, Mary Branscombe explicou a diferença entre autenticação, verificando se um usuário é quem diz ser, e autorização, que determina o que aquela pessoa pode fazer uma vez dentro do sistema. Os dois princípios são fundamentais para a segurança de confiança zero.

Embora soluções como Auth0, OpenID Connect e vários projetos de código aberto tenham trabalhado para facilitar o gerenciamento de identidades para desenvolvedores, startups como Oso e Stytch também estão no caso.

Userfront surgiu do StartX, um acelerador de startups associado à Universidade de Stanford. Sua equipe em 2020 passou três meses conversando com 150 desenvolvedores sobre o que eles gostaram e o que não gostaram no gerenciamento de identidades. Basicamente, o que eles descobriram que os desenvolvedores não gostaram: complexidade.

Portanto, o Userfront foi construído com base em três princípios básicos:

- Deve ter todos os principais recursos

- Deve ser seguro por padrão

- Deve ser fácil de usar sem profundo conhecimento do domínio

“A maior parte do que está por aí é realmente sobre um novo tipo de widget. Queríamos pensar mais como, ‘OK, os widgets são como estacas de mesa. Como você realmente transforma isso em algo útil?’” Disse Warnock. “Nós o estruturamos especificamente para software voltado para o cliente. Porque dimensionar o SaaS e atingir as métricas de crescimento é muito difícil, certo? É provavelmente o mais competitivo que já existiu. E você tem que realmente acertar o que interessa aos seus clientes. Portanto, a Userfront foi fundada para dar às empresas de software uma vantagem para atender melhor seus clientes.

“Além de todos os itens básicos: senhas, listas de senhas, login no Google, você sabe, MFA (autenticação multifator), autenticação completa de recursos, controle de acesso baseado em função, multitenancy… assim que você tiver essa base, que nós fazer, há dois extremos com os quais você se preocupa”, disse ele. Um está começando rapidamente, enquanto o outro está simplificando a migração.

“Historicamente, você tinha duas opções aqui”, explicou Joseph Ruscio, sócio geral da Heavybit, “construir uma solução interna para cada tipo de cliente ou, alternativamente, comprar e gerenciar a identidade dividida em vários produtos. O Userfront se diferencia do campo não apenas por adotar estruturas de front-end modernas, mas também por reconhecer que os produtos de software B2B modernos têm diferentes classes de usuários finais e permitem que você atenda todos os seus clientes onde eles estão em um único produto. Você seleciona os serviços apropriados para seus clientes finais com um conjunto de recursos desenvolvidos para empresas que podem ser simplificados para pequenas e médias empresas.”

Heavybit liderou a recente rodada de financiamento inicial de US$ 5,3 milhões da Userfront.

Ele acrescentou que o Userfront foi construído para um mundo baseado em componentes: “A primeira geração de produtos IAM nativos da nuvem foi construída e projetada para o mundo das estruturas web full-stack do lado do servidor que dominaram o desenvolvimento de aplicativos há 15 anos, onde o gerenciamento de identidades principalmente aconteceu no back-end por meio de APIs. À medida que o desenvolvimento de aplicativos mudou para estruturas de front-end sofisticadas, o mesmo aconteceu com a lógica de identidade, e tentar unir todos esses fluxos de trabalho em um aplicativo de front-end usando APIs de granulação grossa tornou-se cada vez mais doloroso.”

Começando com uma única linha de código

Warnock explicou que o sistema foi construído em três camadas e que começar pode ser apenas uma linha de JavaScript.

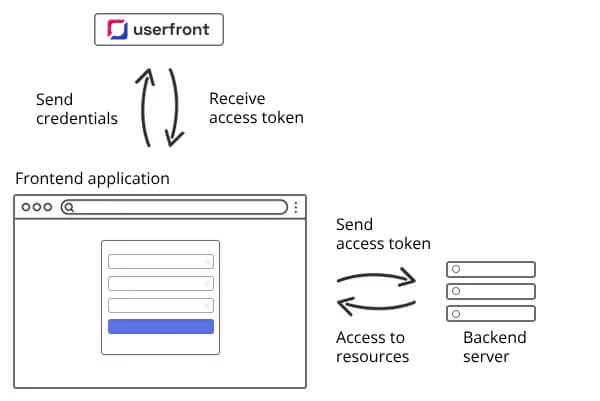

Primeiro, há a camada API que fornece acesso por meio de Jason Web Tokens (JWTs). Ele atende aos requisitos de segurança e conformidade, incluindo SOC 2, GDPR e residência de dados. Depois, há a camada SDK. Seu JavaScript SDK é um código nativo que você pode adicionar ao seu aplicativo que chama a API Userfront. Além disso, está o que a empresa chama de camada do kit de ferramentas, que são coisas como formulários de inscrição, login e redefinição de senha – componentes da interface do usuário que usam o SDK para chamar a API.

“Podemos fornecer, por exemplo, um one-liner, que se expande automaticamente para um fluxo de login completo”, disse Warnock. “Então você pode adicionar isso ao seu site, uma linha de código traz consigo o estilo que você deseja. E com isso, tudo o que você configurou para fazer, funcionará automaticamente. Então, se você disser: ‘Quero que o Google SSO faça login com e-mail por meio de uma opção de link. E então eu quero ter um segundo fator de código de verificação por SMS, eles já estarão preparados para fazer todas essas coisas. Você só precisa colocar a frase ali.”

Também oferece Sidecar, uma ferramenta para tornar a migração de contas de usuários transparente e segura, sem exigir redefinições de senha. Sidecar é uma camada de abstração TypeScript para back-ends que imita outros sistemas de autenticação para facilitar a migração com alterações mínimas de código e sem impacto nos usuários finais.

Você pode ler a história de migração de pay.com.au por Roi Avidan, chefe de tecnologia. Ele explica que sua solução existente, AWS Cognito, não oferecia os recursos que a empresa precisava e por que ele deixou de lado os concorrentes Auth0 e Okta.

A postagem Apostando no gerenciamento de identidades para aumentar a receita apareceu pela primeira vez em The New Stack.