Por que os esforços da plataforma API não funcionam?

16 de abril de 2024

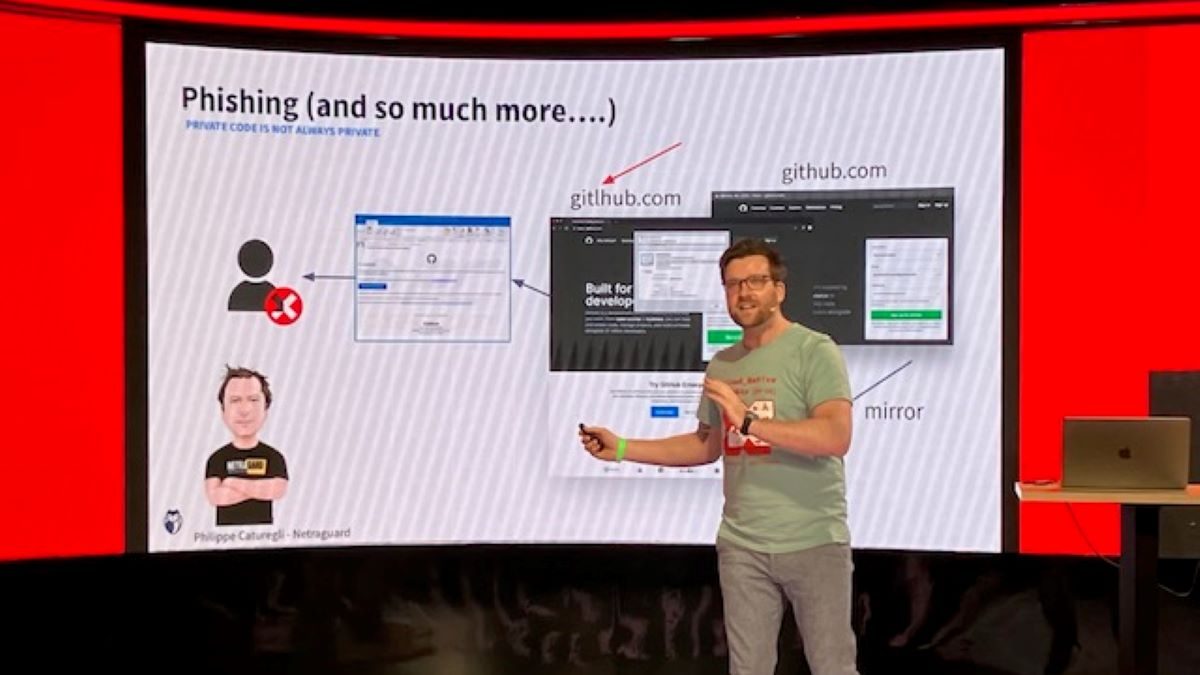

Consultar Apache Kafka com SQL

16 de abril de 2024Conversas mesquinhas sobre como é fácil acessar ilicitamente a infraestrutura nativa da nuvem geraram algumas das discussões mais interessantes durante a Rejekts EU 2024, a conferência que precede a KubeCon + CloudNativeCon Europe, que contou com palestras que não foram incluídas no corte da KubeCon. Devido às fracas defesas de segurança, as redes distribuídas no Kubernetes, nos repositórios do GitHub e em qualquer lugar da nuvem mostraram-se vulneráveis a um invasor com ferramentas simples ou através de falhas de segurança contínuas, em grande parte deixadas desmarcadas.

Já faz um tempo que não vejo isso, mas as diferentes ferramentas envolvidas nas explorações são bastante acessíveis. Alguns deles são usados para testes de penetração, portanto, há casos de uso bons e ruins. Uma ferramenta que pode ser usada para rastrear o código-fonte aproveitando até mesmo os segredos mais imediatamente disponíveis pode ser usada para testes de penetração para propósitos bons e nobres, mas os invasores também podem usar essas ferramentas.

@advocatemack no @rejektsio em #Paris: O número de segredos em @GitHub repositórios explodiram. @thenewstack pic.twitter.com/4AwSd5KNDx

– Ganho BC (@bcamerongain) 18 de março de 2024

Ao mesmo tempo, há um número crescente de segredos disponíveis em repositórios, como foi mostrado durante a palestra “O Guia do Atacante para Explorar Segredos no Universo”, de Mackenzie Jackson, desenvolvedor e defensor de segurança do GitGuardian. No entanto, há outro caminho que envolve frutos ainda mais fáceis de alcançar e um investimento um pouco maior, que é apenas comprar certas ferramentas na dark web. Fazia algum tempo que eu não olhava para essas ferramentas para analisar o mercado, mas como Michael Cade, tecnólogo global da Veeam Software, observou durante sua palestra: “The Bang! Quando coisas ruins acontecem com seus dados”, com Anais Urlichs, defensora de desenvolvedores da Aqua Security, agora é possível na dark web pagar US$ 300 por um SSH em uma empresa aleatória, ou US$ 10.000 por um ponto de entrada e ataque mais direcionado para um acesso ilícito mais lucrativo para atingir uma organização específica.

Fácil acesso

Durante sua palestra, “Beyond the Surface – Exploring Attacker Persistence Strategies in Kubernetes”, Rory McCune, um defensor sênior do Datadog, descreveu ataques comuns devido a pontos de acesso não tão conhecidos e desafios em descobrir quando e onde os invasores obteve acesso. Um exemplo de ponto de acesso acessível é o nó de depuração kubectl para Kubernetes. O nó de depuração Kubectl “é literalmente um manifesto que faz exatamente a mesma coisa que eu fiz com o pen tester: ele coloca você em um shell privilegiado no nó”, disse McCune. “Se eu for um administrador de cluster, posso simplesmente fazer o nó de depuração kubectl e ter um contêiner privilegiado com acesso aos namespaces do host.”

Ao analisar clusters, algumas organizações pensaram que haviam bloqueado o acesso a um cluster removendo todo o acesso SSH e fornecendo apenas acesso kubectl. “Tive que dar a eles a má notícia de que era basicamente a mesma coisa. De muitas maneiras, isso é realmente mais poderoso do que apenas o acesso SSH”, disse McCune. “Mas é isso que nossos atacantes farão. Eles usarão o nó de depuração kubectl, obtendo um contêiner privilegiado.”

Obviamente, existem dados de log para Kubernetes. O problema é que os logs são frequentemente subutilizados e acessados. Isso explica por que certos ataques importantes podem ocorrer, mas leva dias até que sejam relatados porque os logs e as métricas não foram monitorados adequadamente. Caso contrário, os dados de telemetria poderiam ter revelado imediatamente que ocorreu um ataque.

Embora os logs de auditoria do Kubernetes desempenhem um papel crucial, é essencial garantir que os logs de auditoria do Kubernetes sejam ativados em todos os clusters – e, novamente, eles nem sempre são utilizados, disse McCune. Sem eles, inúmeras atividades passarão despercebidas, como solicitações de API e uso de tokens. Como o Kubernetes não possui contas de usuário, rastrear as ações de usuários específicos torna-se um desafio sem registro.

“Embora o registro de auditoria esteja se tornando mais predominante, sua utilização efetiva varia entre usuários e organizações”, disse McCune. “Apesar de sua importância, muitos podem não priorizar a configuração e o monitoramento completo dos logs de auditoria, representando um desafio significativo nas práticas atuais do Kubernetes.”

Portanto, habilitar o registro em log é fundamental, sendo a retenção um aspecto fundamental. “No entanto, identificar atividades não autorizadas pode ser complexo devido à natureza diversificada das distribuições do Kubernetes e às suas configurações padrão”, disse McCune.

Segredos em todos os lugares

Como destacou Jackson, do GitGuardian, o número de segredos continuou a proliferar (daí o alvo procurado pelos invasores), especialmente na Internet e em repositórios públicos. Eles somam mais de 10 milhões somente no Docker Hub, de acordo com estatísticas apresentadas por Jackson, e continuam a proliferar no GitHub, com aproximadamente 12,8 milhões de segredos detectados no GitHub em 2023, de acordo com o GitGuardian, disse Jackson. Ao mesmo tempo, além do GitHub e do Docker Hub, as redes são verificadas em busca de repositórios Git expostos, esquemas clássicos de phishing e outros ataques usados, como acesso a segredos por meio de aplicativos móveis Android e iOS.

Somente com o Git, “a maior maneira que vemos é que as pessoas os compartilham aleatoriamente… porque é fácil, certo? É um lugar central onde muitos desenvolvedores descobrem os segredos… então continua sendo um grande problema”, disse Jackson. “Mas não é por si só – também temos muitos segredos em diferentes lugares, como contêineres.”

Luto pela Vulnerabilidade

@armosecde @oshratn: “Não perca seu tempo com correções de segurança que não precisam ser corrigidas.” @Rejektsio #Paris @thenewstack pic.twitter.com/9AobnISJXM

– Ganho BC (@bcamerongain) 17 de março de 2024

O código geralmente está repleto de vulnerabilidades, mas isso leva à fadiga da vulnerabilidade ao tentar descobrir quais ações precisam ser tomadas imediatamente e quais vulnerabilidades podem ser classificadas como não urgentes. É aqui que as ferramentas de segurança são necessárias para relativizar e priorizar vulnerabilidades que devem ser corrigidas imediatamente. Isso inclui, é claro, códigos maliciosos usados para instrumentar ataques diretos à medida que eles acontecem.

Em sua palestra, “Segurança baseada em contexto: o que seus aplicativos nativos da nuvem realmente precisam”, Oshrat Nir, desenvolvedora defensora do projeto de código aberto Kubescape e do provedor de segurança Kubernetes ARMO, discutiu uma abordagem e mentalidade mais inteligentes para segurança. Essa “segurança baseada em contexto” para nativos da nuvem envolve a aplicação de conceitos de relevância das vulnerabilidades, organizadas em ordem de hierarquia de ameaças. Felizmente, o eBPF oferece um sistema consistente e completo para fazer isso.

Da forma como está agora, a capacidade de explorar vulnerabilidades favorece as pessoas más. Os autores da estratégia nacional de segurança cibernética do presidente Joe Biden – “De volta aos blocos de construção: um caminho para um software seguro e mensurável”, publicado em fevereiro de 2024 – não mediram palavras:

“A mitigação de vulnerabilidades de software conhecidas é um problema complexo de sistemas e o ecossistema atual não incentiva suficientemente os investimentos necessários para proteger as fundações do ciberespaço.”

Enquanto isso, a segurança do Kubernetes é especialmente difícil. Como Nir descreveu durante sua palestra, é complexo porque o Kubernetes é dinâmico: “É complexo e se move o tempo todo”, disse ela. Como plataforma de orquestração, o Kubernetes gerencia vários contêineres, cada um executando aplicativos diferentes, geralmente em vários nós, namespaces e assim por diante. Essa arquitetura descentralizada oferece escalabilidade e flexibilidade “que todos conhecemos e amamos”, observou Nir.

No entanto, esta arquitetura também introduz múltiplas camadas de potenciais riscos de segurança, desde a carga de trabalho até à infraestrutura. Com o Kubernetes, “para saber se uma vulnerabilidade ou configuração abaixo do ideal pode ser explorada para violar um sistema, você precisa ter uma visão completa de como o sistema é montado e como ele está realmente sendo usado pelas cargas de trabalho”, disse ela. “Caso contrário, você poderá resolver problemas de segurança que não importam, e talvez não consertar os que importam, e assim estará desperdiçando dois de seus recursos mais importantes: tempo e dinheiro”.

Quando coisas ruins acontecem

@MichaelCade1 no @rejektsio em #Paris sobre o que acontece quando um jogo PacMan é comprometido, hackeado, criptografado e todas as pontuações mais altas se transformam em bobagens. Mas com as ferramentas certas, tudo é restaurado. Isso se aplica a dados e aplicativos em grande escala @kubernetesio. @thenewstack pic.twitter.com/Pqumr0wlHx

– Ganho BC (@bcamerongain) 18 de março de 2024

E o que acontece quando há um ataque? Essa possibilidade foi ilustrada quando Cade forneceu uma demonstração divertida do clássico jogo de arcade “Pac-Man” sendo comprometido e criptografado por um ataque de ransomware. Cade utilizou um back-end MongoDB e um front-end Node.js operando no Kubernetes como infraestrutura para sua demonstração, “Pac-Man as a Service”.

Cade mostrou como, com Kasten K10 e as ferramentas certas, os dados poderiam ser restaurados rapidamente. Ele demonstrou que as pontuações mais altas não eram mais criptografadas na tela e que as pessoas podiam baixar e jogar “Pac-Man” novamente no repositório de demonstração.

@urlichsanais no @rejektsio em #Paris durante sua palestra «The Bang! » Quando coisas ruins acontecem com seus dados » com @MichaelCade1: A observabilidade pode ajudar a identificar quando as coisas correm mal, «mas quando acontecem coisas más, o que fazer depois para remediar? » @thenewstack pic.twitter.com/YCeFBJpXf8

– Ganho BC (@bcamerongain) 18 de março de 2024

“Felizmente, trabalhando para uma empresa de backup, eu tinha uma cadência regular de backups acontecendo, então pude restaurá-lo bem a tempo de subir ao palco e fazer a palestra”, disse Cade. “Foi um pequeno projeto divertido.”

Portanto, para aqueles interessados em hacking ético ou para esses invasores, a boa notícia é que existem muitas oportunidades para acessar dados com ferramentas disponíveis no mercado. Mas para aqueles que estão tentando proteger uma rede, isso mostra o quão vulneráveis somos.

Este jogo de gato e rato é uma saga contínua, com as organizações fazendo o que é necessário – ou tanto quanto podem razoavelmente fazer – para proteger seus dados e aplicações.

O post Attack (ou Penetrate Test) Cloud Native the Easy Way apareceu pela primeira vez em The New Stack.