Kubernetes nem sempre é a escolha certa

24 de janeiro de 2024

Três desafios comuns do Kubernetes e como resolvê-los

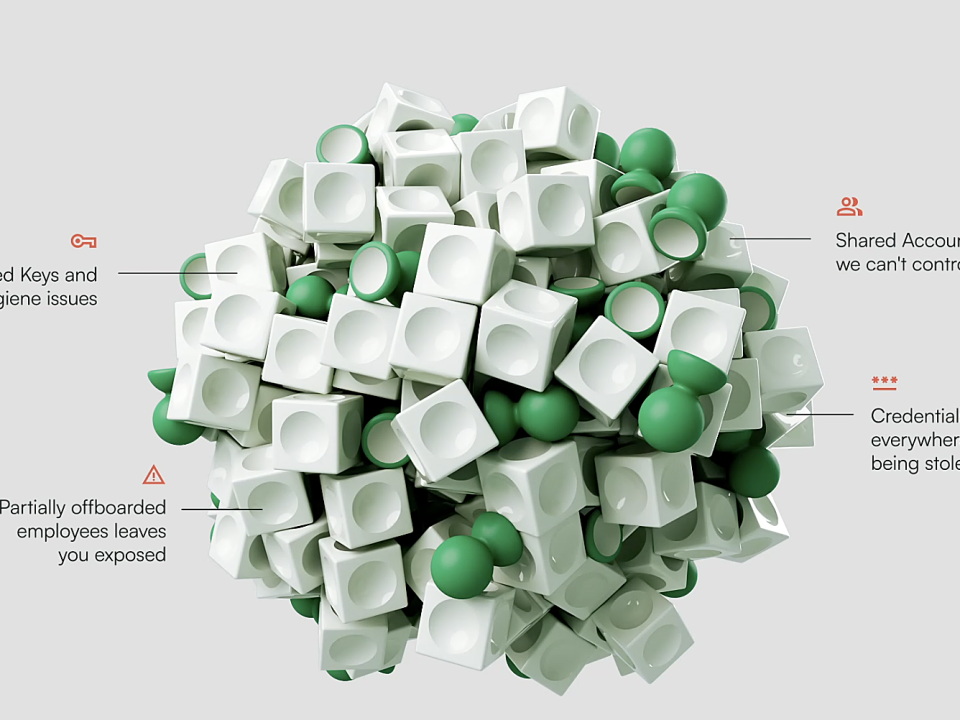

24 de janeiro de 2024Tradicionalmente, quando um usuário recebia acesso a um aplicativo ou serviço, ele mantinha esse acesso até sair da empresa. Infelizmente, muitas vezes não foi revogado mesmo então. Esse acesso perpétuo 24 horas por dia, 7 dias por semana, deixa as empresas abertas a uma infinidade de explorações de segurança.

Mais recentemente, a ideia de acesso just-in-time (JIT) entrou em voga, abordando a crescente superfície de ataque das empresas que acompanha a proliferação de privilégios concedidos para cada dispositivo, ferramenta e processo. Em vez de acesso contínuo, a ideia é concedê-lo apenas por um período específico.

Mas gerir manualmente o acesso às inúmeras tecnologias que os trabalhadores utilizam diariamente, especialmente para empresas com milhares de funcionários, seria oneroso. E com muitas empresas adotando uma estratégia de nuvem híbrida, cada uma com seus próprios protocolos de gerenciamento de identidade e acesso (IAM), a carga aumenta. Com privilégios zero permanentes considerados um pilar de uma arquitetura de confiança zero, o acesso JIT abre o caminho para alcançá-lo.

A British, com sede em Glendale, Califórnia, está assumindo o desafio de automatizar o acesso JIT em múltiplas nuvens, não apenas para humanos, mas também para processos de máquinas.

“Reconhecemos que na nuvem o acesso normalmente não precisa ser permanente ou perpétuo”, destacou o CEO e cofundador britânico Art Poghosyan. “A maior parte do acesso muda e é dinâmico com tanta frequência que realmente não precisa ser um acesso permanente e permanente… se você for capaz de fornecer uma identidade no momento em que (os usuários) precisarem dela. Com segurança adequada, grades de proteção e autorização em vigor, você realmente não precisa manter esse acesso lá para sempre. … E é isso que fazemos, chamamos de gerenciamento de privilégios efêmeros just-in-time ou gerenciamento de acesso”,

‘Melhor deixar para a automação’

A exploração dos privilégios dos usuários levou a algumas violações massivas nos últimos anos, como Solarwinds, MGM Resorts, Uber e Capital One. Até o fornecedor IAM, Okta, foi vítima.

No relatório da Cloud Security Alliance “Principais ameaças à computação em nuvem”, mais de 700 especialistas do setor nomearam questões de identidade como a principal ameaça geral.

E no estudo “Tendências para proteger identidades digitais de 2022”, de mais de 500 pessoas entrevistadas, 98% disseram que o número de identidades está aumentando, impulsionado principalmente pela adoção da nuvem, relacionamentos com terceiros e identidades de máquinas.

Apontando em particular para configurações incorretas de identidade na nuvem, um problema que ocorre com muita frequência, Matthew Chiodi, então diretor de segurança de nuvem pública da Palo Alto Networks, citou a falta de governança e padrões de IAM multiplicados pelo “grande volume de funções de usuários e máquinas combinadas com permissões e serviços criados em cada conta na nuvem.”

Chiodi acrescentou: “Os humanos são bons em muitas coisas, mas compreender permissões eficazes e identificar políticas arriscadas em centenas de funções e diferentes provedores de serviços em nuvem são tarefas que é melhor deixar para algoritmos e automação”.

Os sistemas JIT levam em consideração se um usuário está autorizado a ter acesso, a localização do usuário e o contexto de sua tarefa atual. O acesso só é concedido se a situação o justificar, sendo revogado quando a tarefa estiver concluída.

Abordando a necessidade de velocidade

Fundada em 2018, a Britive automatiza privilégios de acesso JIT, incluindo tokens e chaves, para pessoas e software que acessam serviços e aplicativos em nuvem em várias nuvens.

Além dos diferentes processos de gerenciamento de identidade envolvidos em plataformas de nuvem como Azure, Oracle, Amazon Web Services (AWS) e Google, os desenvolvedores, em particular, exigem acesso a uma série de ferramentas, destacou Poghosyan.

“Considerando o fato de que muito do que eles fazem requer acesso imediato… a velocidade é a maior prioridade para os usuários, certo?” ele disse.

“E então eles usam muita automação, ferramentas e coisas como HashiCorp Terraform ou GitHub ou GitLab e assim por diante. Todas essas coisas também exigem acesso, chaves e tokens. E essa realidade não funciona bem com as ferramentas IAM tradicionais, onde é muito impulsionada por uma espécie de fluxo de trabalho e processo de aprovação corporativo centralizado e pesado.

“Portanto, construímos uma tecnologia que realmente, em primeiro lugar, aborda esse processo de alta velocidade e altamente automatizado que os usuários de ambientes em nuvem precisam, especialmente as equipes de desenvolvimento”, disse ele, acrescentando que outras equipes, como analistas de dados que precisam de acesso a coisas como Snowflake ou O Google Big Query e cujas necessidades mudam rapidamente também encontrariam valor nele.

“Isso, mais uma vez, requer uma ferramenta ou sistema que possa se adaptar dinamicamente às necessidades dos usuários e às ferramentas que eles utilizam no seu trabalho diário”, disse ele.

Além do acesso baseado em função

Atuando como uma camada de abstração entre o usuário e a plataforma ou aplicativo em nuvem, a British usa uma abordagem API-first para conceder acesso com o nível de privilégios autorizado para o usuário. Uma conta de serviço temporária fica dentro de contêineres para acesso do desenvolvedor, em vez de usar credenciais codificadas.

Embora os usuários normalmente trabalhem com o mínimo de privilégios necessários para suas tarefas diárias, o acesso just-in-time concede privilégios elevados por um período específico e revoga essas permissões quando o tempo acabar. Indo além do acesso baseado em funções (RBAC), o sistema é flexível o suficiente para permitir que as empresas baseiem alternativamente o acesso em atributos do recurso em questão (acesso baseado em atributos) ou na política (acesso baseado em políticas), disse Poghosyan.

A plataforma patenteada integra-se com a maioria dos provedores de nuvem e com ferramentas de automação de CI/CD como Jenkins e Terraform.

Sua visibilidade entre nuvens fornece uma visão única de problemas como configurações incorretas, permissões de alto risco e atividades incomuns em sua infraestrutura de nuvem, plataforma e ferramentas de dados. A análise de dados oferece pontuações de risco e recomendações de acesso de dimensionamento correto com base em padrões históricos de uso. O mapa de acesso fornece uma representação visual das relações entre políticas, funções, grupos e recursos, informando quem tem acesso a quê e como é usado.

A empresa adicionou o gerenciamento de direitos de infraestrutura em nuvem (CIEM) em 2021 para compreender os privilégios em ambientes multicloud e para identificar e mitigar riscos quando o nível de acesso é mais alto do que deveria.

A empresa lançou o Cloud Secrets Manager em março de 2022, um cofre na nuvem para segredos e chaves estáticas quando o acesso efêmero não é viável. Ele aplica o conceito JIT de criação efêmera de IDs humanos e de máquina, como nome de usuário ou senha, credencial de banco de dados, token de API, certificado TLS, chave SSH, etc. Ele aborda os problemas de gerenciamento de segredos codificados em uma única plataforma, substituindo chaves de API incorporadas no código, recuperando chaves sob demanda e fornecendo visibilidade sobre quem tem acesso a quais segredos e como e quando eles são usados.

Em agosto, lançou o Access Builder, que fornece solicitações de acesso de autoatendimento para infraestrutura, aplicativos e dados críticos em nuvem. Os usuários configuram um perfil que pode ser usado como base de acesso e acompanhar o processo de aprovação. Enquanto isso, os administradores podem rastrear as permissões solicitadas, obtendo insights sobre quais identidades estão solicitando acesso a aplicações e infraestruturas específicas.

Gama de integrações

Poghosyan foi cofundador da Advancive, uma empresa de consultoria IAM adquirida pela Optiv em 2016. Poghosyan e Alex Gudanis fundaram a Britive em 2018. Ela arrecadou US$ 35,9 milhões, mais recentemente US$ 20,5 milhões em uma rodada de financiamento da Série B anunciada em março. Seus clientes incluem Gap, Toyota, Forbes e outros.

Os analistas de identidade e segurança KuppingerCole nomearam a Britive entre os líderes de inovação em seu relatório Leadership Compass 2022, juntamente com empresas como CyberArk, EmpowerID, Palo Alto Networks, Senhasegura, SSH e StrongDM que citou por abraçar “os novos mundos de CIEM e DREAM (dinâmico capacidade de titularidade de recursos e gerenciamento de acesso).

“A Britive tem uma das mais amplas compatibilidades para serviços de nuvem de acesso JIT de máquina e não-máquina (incluindo infraestrutura, plataforma, dados e outras soluções ‘como serviço’), incluindo provisionamento menos óbvio para serviços de nuvem, como Snowflake, Workday, Okta Identity Cloud , Salesforce, ServiceNow, Google Workspace e outros – alguns seguindo solicitações específicas de clientes. Isto amplia seu alcance na nuvem além de muitos rivais, pronto para uso”, afirma o relatório.

Acrescenta que é “bastante revelador na forma como suporta o acesso multicloud, especialmente em ambientes de desenvolvimento de alto risco”.

Poghosyan apontou duas áreas de foco para a empresa no futuro: uma é construir suporte para ambientes de nuvem não públicos porque isso ainda é uma realidade empresarial, e a outra é se aprofundar nas tecnologias não relacionadas à infraestrutura. A empresa está construindo uma estrutura para permitir que qualquer aplicativo em nuvem ou fornecedor de tecnologia em nuvem se integre ao modelo britânico, disse ele.

A postagem britânica: acesso just-in-time em múltiplas nuvens apareceu pela primeira vez em The New Stack.