Importe e use um pacote de terceiros em Golang

29 de março de 2024

OVHcloud revela roteiro para enfrentar hiperscaladores da Europa

29 de março de 2024

Logotipo

Assim como uma casa abandonada logo fica dilapidada sem ninguém por perto para mantê-la em bom estado, também os contêineres esquecidos ficam rapidamente repletos de vulnerabilidades de segurança que os invasores podem usar para invadir.

Num estudo recente, a empresa de segurança Chainguard descobriu que o software que já não é suportado pelos seus criadores continuará a ser investigado por hackers maliciosos, que ainda procuram vulnerabilidades no software marcado como End of Life (EOL).

“Com base em dados de quase 40 projetos de software populares, o software EOL acumula – em média – 218 CVEs a cada seis meses”, escreveu Trevor Dunlap, estagiário de pesquisa da Chainguard, em um item de blog prestes a ser postado intitulado “Fim da vida útil software significa mais de 400 CVEs por ano.”

Embora essa conclusão possa parecer óbvia, muitas organizações ainda sofrem com a manutenção de aplicativos em contêineres EOL em produção.

No ano passado, como relatou o TechCrunch, servidores de uma agência federal dos EUA foram invadidos ao explorar vulnerabilidades no software Adobe ColdFusion do último milênio que a agência, notavelmente, ainda usava para administrar seu site.

O software EOL é um software que não é mais suportado pelo criador do aplicativo, seja porque é uma versão mais antiga do software que não é mais mantida ou porque as entidades que mantêm o software não existem mais.

Em ambos os casos, vulnerabilidades ainda podem ser encontradas nessas aplicações e, como não são mais corrigidas, logo se tornam um foco para atores mal-intencionados.

“E o problema se agrava ao usar imagens de contêiner”, escreve Dunlap. “Usar um contêiner geralmente significa adicionar componentes adicionais de ‘imagens base’ subjacentes, o que pode facilmente levar a imagens com centenas de componentes, cada um fazendo parte da superfície de ataque.”

O problema só piora com o tempo para os usuários, pois sem atualizações regulares, fica cada vez mais difícil atualizar os aplicativos para a versão mais recente.

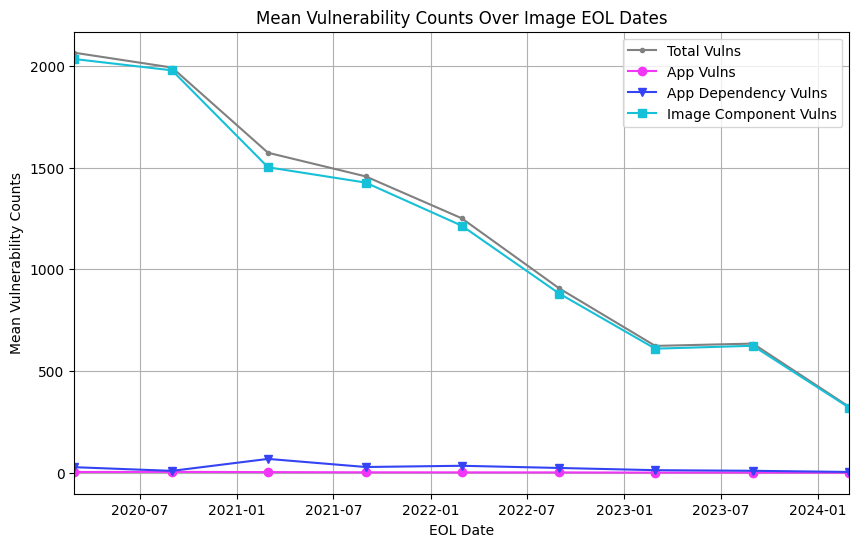

As vulnerabilidades são relatadas a cada seis meses, por data de EOL (Chainguard).

As vulnerabilidades não estão apenas no próprio aplicativo

Observando os projetos de software listados em endoflife.date, Dunlap descobriu que quanto mais tempo um projeto tiver EOL, mais vulnerabilidades a imagem irá coletar. Esta inspeção incluiu imagens para Traefik, NGINX da F5, Rust e Python.

O Grype foi usado para verificar cada versão em busca de vulnerabilidades.

As vulnerabilidades podem ser encontradas em três locais: nas imagens base, nas dependências do aplicativo ou no próprio aplicativo.

Uma imagem desatualizada há seis meses pode acumular 218 vulnerabilidades, descobriu Dunlap. Agrupar um aplicativo em uma imagem de contêiner torna isso pior. Especificamente, 98,4% das vulnerabilidades são encontradas em componentes de imagem, apenas 1,4% estão nas dependências do aplicativo e apenas 0,2% das vulnerabilidades estão no próprio aplicativo.

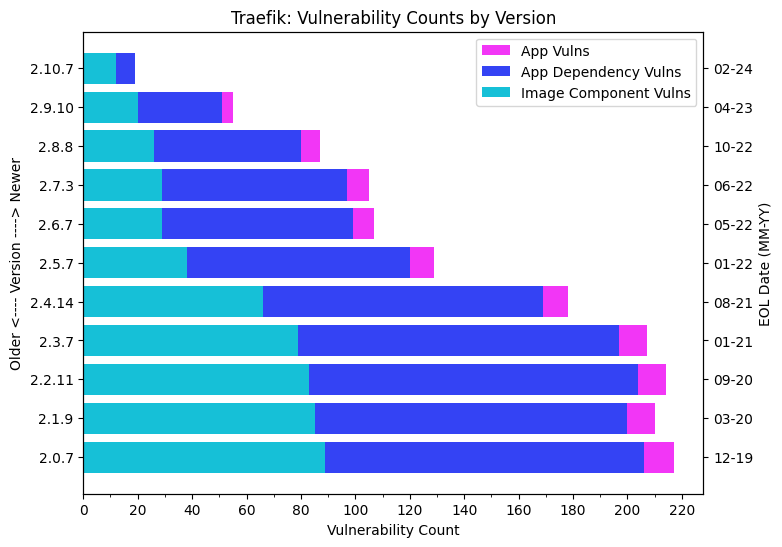

Dunlap destacou a versão 2.9 do Traefik como um exemplo aleatório. Esta versão específica do proxy nativo da nuvem teve EOL em abril de 2023, com a versão final, v2.9.10, lançada no início daquele mês.

No ano seguinte, 55 vulnerabilidades foram relatadas: quatro estavam dentro do próprio aplicativo Traefik (ou seja, CVE-2023-47633), 31 foram encontradas em suas dependências (CVE-2023-28840 para Docker Swarm) e outras 20 relacionadas ao Docker componentes de imagem (CVE-2023-5363 para Alpine).

Não sendo exatamente uma parte desinteressada nesse terrível padrão de negligência, o próprio Chainguard oferece suas próprias imagens para muitos pacotes de software de código aberto que são rigorosamente atualizados com correções de segurança e bugs.

No entanto, “o software EOL representa um risco de segurança significativo”, concluiu Dunlap. “Você é SOL se estiver executando imagens de contêiner EOL.”

O post Chainguard: contêineres desatualizados acumulam vulnerabilidades apareceu pela primeira vez em The New Stack.