Como um chatbot AI pode aumentar a produtividade do desenvolvedor

19 de abril de 2024

Por que a observabilidade foi fundamental para a transição nativa da nuvem do Citigroup

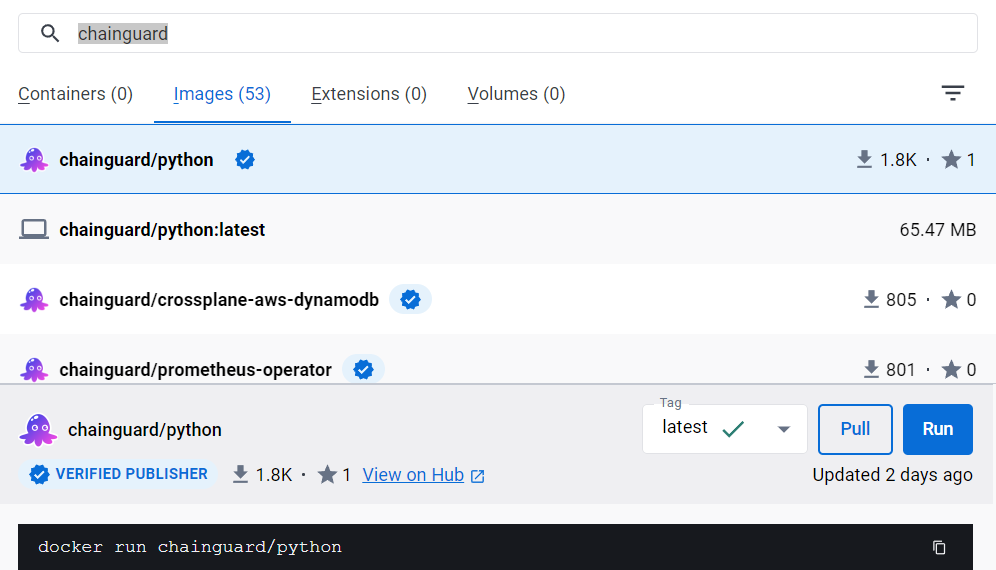

19 de abril de 2024As imagens de contêiner reforçadas do Chainguard agora estão disponíveis no Docker Hub. Isso significa que você pode pesquisar Chainguard no Docker Hub, onde mais de 400 imagens estão listadas, incluindo Chainguard Python, que discutimos como baixar e executar neste artigo tutorial. As imagens de contêiner com baixo CVE do Chainguard são recomendadas como uma maneira mais segura de trabalhar com contêineres pelo Docker. No entanto, a equipe da Chainguard argumenta que, para segurança geral, os atributos de um contêiner livre de CVE ou razoavelmente livre de CVE, que a Chainguard oferece, fornecem um nível de proteção. Embora não sejam infalíveis, esses atributos, que agora estão sendo estendidos mais diretamente ao Docker, podem evitar muitos problemas ao examinar e gerenciar vulnerabilidades de contêineres.

Primeiro, os pontos-chave de uma imagem Chainguard são que ela evita que o software seja vulnerável, e as atualizações e alertas não são apenas emitidos, mas aplicados automaticamente, em vez de enfrentar os desafios de inúmeras vulnerabilidades e alertas sem uma orientação clara sobre o que precisa ser corrigido. Embora anteriormente não fosse impossível executar um contêiner de proteção Chainguard para seus aplicativos, agora é um processo muito mais simples e direto, graças à disponibilidade das imagens Chainguard no Docker Hub, o maior repositório de contêineres. Isso amplia o objetivo principal do Chainguard de ajudar a isolar e gerenciar vulnerabilidades diretamente dentro de cada contêiner, que é projetado para ser leve. Como Ville Aikas, cofundador da Chainguard, disse ao The New Stack durante a KubeCon + CloudNativeCon Europe: “Eliminamos vulnerabilidades e explorações na produção. Essa é a descrição mais simples do problema de valor.”

O catálogo da Chainguard conta atualmente com mais de 600 imagens. Isso significa que as imagens do Chainguard podem oferecer proteção para imagens de contêineres de aplicativos que, de outra forma, não seriam tão protegidas por padrão. Além do Python, as imagens do Chainguard no Docker Hub cobrem Redis, NGINX, Prometheus e muito mais. Além disso, a leveza das imagens Chainguard se deve ao fato de elas, por padrão, não possuírem shell ou gerenciador de pacotes; no entanto, eles podem ser adicionados para desenvolvedores, se necessário. A ideia é fornecer imagens que contenham apenas a quantidade mínima de software necessária para executar a aplicação.

Pegue

Usamos Python em nosso tutorial. Após extrair a imagem do Chainguard Python e clicar em sua imagem na lista, as informações do contêiner são reveladas (observe o tamanho leve de 65,48 MB):

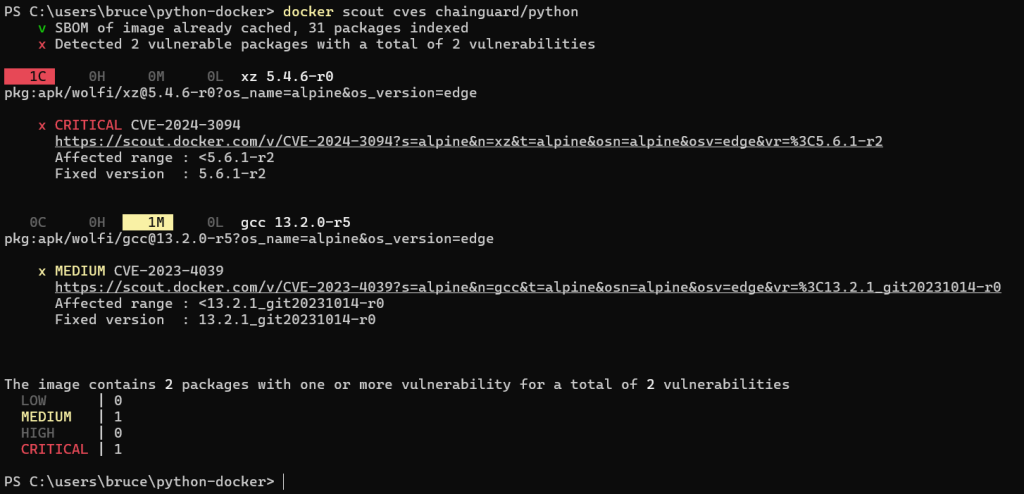

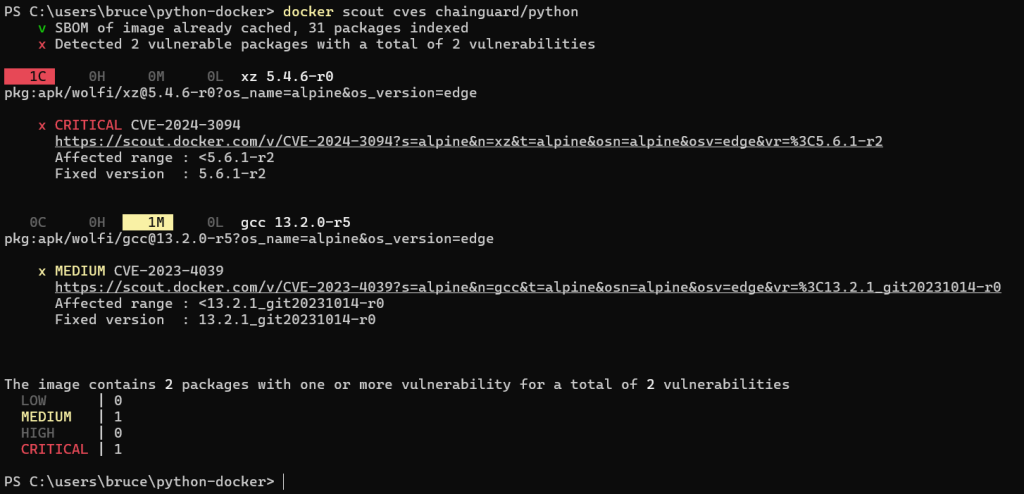

Para verificar a contagem baixa de CVE, executamos o Docker Scout em um Windows PowerShell, que revelou duas vulnerabilidades – uma das quais é crítica – enquanto duas são relativamente baixas. No entanto, isso parece ser um falso positivo de acordo com um problema relatado no GitHub, enquanto as varreduras com Gype ou Trivy provavelmente não revelariam uma vulnerabilidade crítica neste momento, embora esses testes não tenham sido concluídos:

Então, tudo no Docker Hub, consegui obter uma imagem do Chainguard para Python com apenas alguns comandos. Essa segurança e as informações fornecidas são úteis se eu quiser usar o container como desenvolvedor, por exemplo.

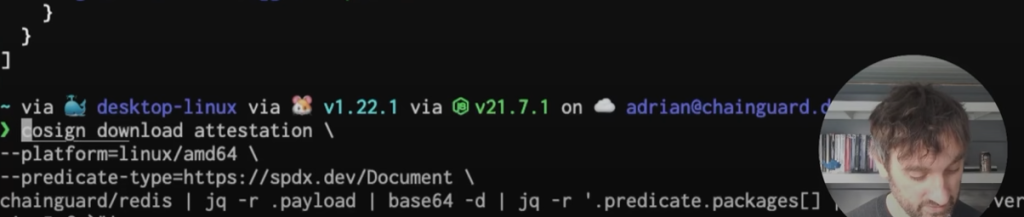

SBOMed

Também tem havido um interesse crescente em SBOMs (lista de materiais de software) de segurança devido às vantagens de segurança úteis que eles oferecem, ou seja, a capacidade de rastrear as fontes do código de software usado em um aplicativo. Também é útil para conformidade, como para atender aos requisitos SOC 1 e SOC 2 (controles de sistema e organização). Em uma demonstração, Adrian Mouat, que trabalha com relações com desenvolvedores da Chainguard, descreveu como recuperar atestados SBOM vinculados a uma imagem da Chainguard. Conforme descrito por Mouat, o SBOM fornece uma lista abrangente de todos os componentes de software presentes na imagem, incluindo suas versões compiladas em tempo de construção. Com o cosseno, você pode baixar esses atestados, inclusive o SBOM. Veja como você pode fazer isso conforme Mouat descreveu:

Instale o cosseno: Primeiro, certifique-se de que o cosseno esteja instalado em seu sistema. Normalmente você pode instalar o cosseno por meio de gerenciadores de pacotes ou baixando-o diretamente de seu repositório.

Recuperar atestados: Use cosseno para recuperar os atestados vinculados à imagem. Isso pode envolver a execução de comandos como download de cosseno ou atestados de obtenção de cosseno. Verifique a documentação do cosseno ou o menu de ajuda para obter a sintaxe de comando específica.

Acesse o SBOM: Depois de baixar os atestados, procure o SBOM entre os arquivos baixados. O SBOM fornecerá uma lista detalhada de todos os componentes de software e suas versões incluídas na imagem.

Revisão do SBOM: Revise o SBOM para garantir que todos os componentes e versões de software necessários estejam incluídos. Estas informações são cruciais para compreender as dependências do software e garantir a conformidade com os requisitos de licenciamento.

Com o comando cosign download attestation, a assinatura da imagem é verificada:

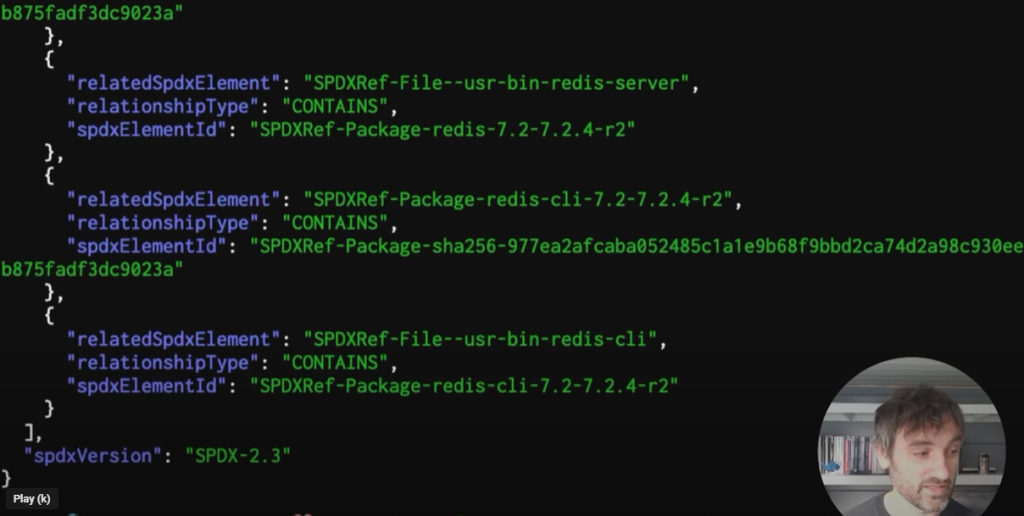

Aqui está uma lista de pacotes de software na imagem Redis:

Mas embora a integração de SBOMs com imagens Chainguard seja importante, não é o objetivo principal. Em relação ao uso de SBOMs para conformidade com SOC 2, não é aconselhável dizer “Tenho este SBOM no contêiner e marquei uma caixa”, disse Aikas. “O SBOM basicamente acrescenta um fardo porque você tem que fazer algo extra e não obtém nenhum benefício com isso”, disse Aikas. “Mas com a imagem Chainguard, você também pode confiar que ela terá poucas ou nenhuma vulnerabilidade, que você também pode verificar para verificar, e essa é a principal parte de segurança disso.”

A postagem Como usar imagens de contêiner Chainguard de baixo CVE no Docker Hub apareceu pela primeira vez em The New Stack.