A Epic Games enfrenta reclamações de manipulação de remoção da UEFN DMCA e ‘como trapaça’

5 de abril de 2024

Databricks lança DBRX, desafiando Big Tech na corrida de IA de código aberto

5 de abril de 2024Até agora, você provavelmente já ouviu falar sobre o backdoor recentemente descoberto nas versões 5.6.0 e 5.6.1 dos tarballs dos utilitários xz, uma biblioteca popular de compactação/descompactação para arquivos xz, que fornece acesso remoto não autorizado sob certas condições. Esta vulnerabilidade foi relatada em CVE-2024-3094. Andres Freund, da Microsoft, que descobriu a vulnerabilidade, resumiu bem.

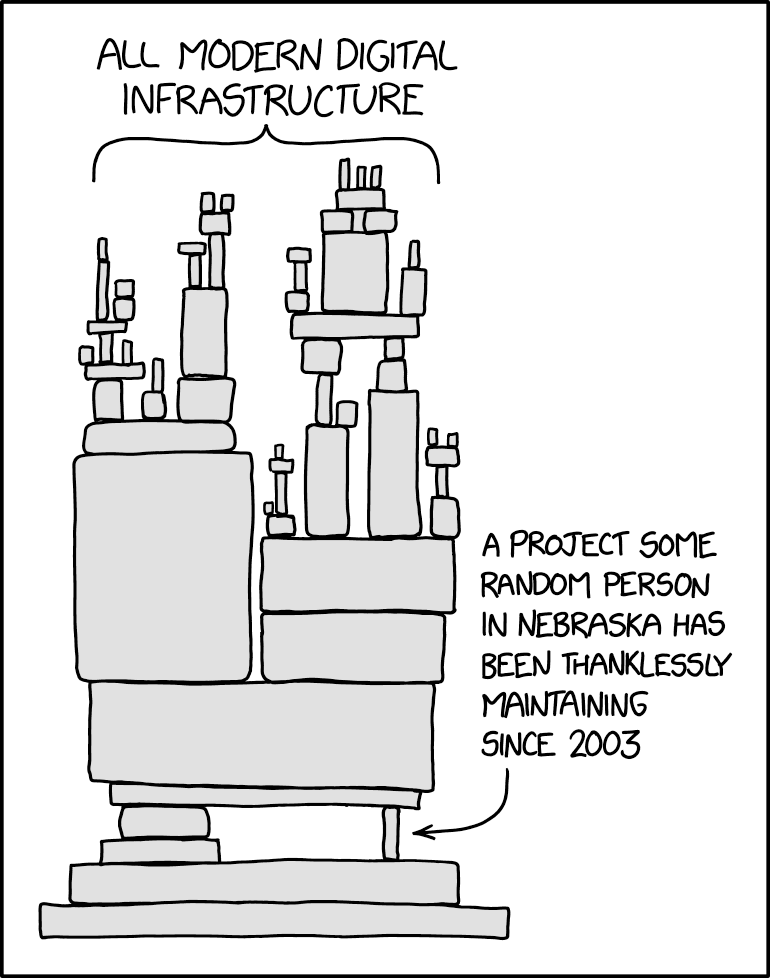

Este anúncio inicial rapidamente enviou ondas de choque por todo o ecossistema de código aberto devido à forma como foi introduzido e à extensão do risco introduzido por esta backdoor. Isso abriu muitas questões (novamente) em torno do trabalho ingrato de manutenção de código aberto, especialmente quando contribuidores individuais têm a tarefa de fazer isso com pouco incentivo para continuar fazendo isso.

Esta é a minha perspectiva sobre o quê, como e porquê deste tipo de exploração e o que a indústria pode fazer para tentar mudar esta tendência preocupante.

O que aconteceu e como foi descoberto

Embora esta ainda seja uma história em desenvolvimento, muitos detalhes foram descobertos sobre como esta biblioteca foi comprometida. Tudo começou em 2021, quando uma conta do GitHub sob o nome de Jia Tan abriu um PR suspeito no libarchive. Então, em 2022, ele foi adicionado como mantenedor do projeto xz, enquanto Lasse Collin, o mantenedor oficial do projeto, lidava com questões pessoais. Gradualmente, partes do backdoor foram confirmadas e fundidas em xz por Jia Tan em 2023.

No dia 29 de março, Freund, que diz não ser pesquisador de segurança, começou a sentir alguma lentidão no sshd, que depende da biblioteca xz em algumas distribuições Linux, além de alta CPU. Depois de investigar a origem do problema, ele descobriu o backdoor no pacote xz, que foi introduzido como parte de commits aparentemente inocentes com o objetivo de adicionar mais testes ao repositório e que, em última análise, modificou o processo de construção para introduzir o malware.

Fonte: https://xkcd.com/2347/

Quem é afetado?

Estas distribuições Linux emitiram declarações sobre serem afetadas pelo backdoor:

- Fedora 40 e Fedora Couro Cru

- KaliLinux

- OpenSUSE Tumbleweed e MicroOS

- Arco Linux

Siga as instruções de cada distribuição o mais rápido possível para atualizar ou reverter para a versão anterior do pacote.

- Os mantenedores do Debian reconheceram que os pacotes comprometidos faziam parte dos testes da distribuição, mas as versões estáveis não deveriam ser afetadas.

- As distribuições Ubuntu e Amazon Linux não são afetadas.

Proteção contra ataques à cadeia de suprimentos

Embora o backdoor tenha sido introduzido em um pacote encontrado em distribuições Linux e sistemas MacOS, ele novamente levanta a preocupação de ataques à cadeia de suprimentos. Garantir a integridade do seu pipeline de construção e de todas as dependências que você usa em seus projetos é crucial. Jit orquestra várias ferramentas para ajudá-lo a automatizar essas tarefas assustadoras, tanto em termos de configurações incorretas do GitHub quanto de verificações de dependência (SCA).

O futuro do código aberto

Esta descoberta casual descreve os riscos subjacentes em bibliotecas de código aberto que possuem um único mantenedor que está sobrecarregado e sob pressão constante. É também um pedido de ajuda para toda a comunidade. Embora algumas grandes corporações possam obter benefícios comerciais do mundo do código aberto, elas geralmente contribuem com doações em vez de permitir que seus funcionários ajudem ativamente a consertar esses projetos durante seu horário de trabalho. Por outro lado, também há necessidade de patrocinar mantenedores mal pagos – plataformas como GitHub Sponsors e Open Collective podem ajudar aqui.

Iniciativas de organizações sem fins lucrativos, como a Linux Foundation e a Apache Foundation, são uma boa forma de fornecer apoio à governança, assistência jurídica e apoio financeiro para ajudar a garantir a longevidade de projetos importantes. Ser apoiado por uma comunidade inteira certamente aliviará o estresse dos mantenedores individuais. O que aconteceu aqui deveria ser um sinal de alerta de que é hora de agir e mergulhar nas lutas diárias dos mantenedores de código aberto. Não é tarde demais para agir. Agora é a hora de crescer como comunidade.

DR e como se informar e proteger

Devido à natureza explosiva desta backdoor, muitas pessoas na comunidade estão monitorando-a de perto e reportando-a em tempo real. Um bom lugar para começar, que fornece muitos detalhes e atualizações quase atualizadas, é esta postagem, que se aprofunda na linha do tempo e um pouco de OSINT (inteligência de código aberto) sobre como rastrear a entidade maliciosa que introduziu esse backdoor.

Outra boa referência sobre os riscos e informações disponíveis no backdoor xz-utils é esta postagem de FAQ, que compartilha detalhes, sugestões de medidas de segurança recomendadas para implementação e discussões nas quais a comunidade pode participar para diferentes projetos OSS que foram afetados. Este foi outro alerta para toda a indústria de código aberto, lembrando-nos do trabalho humano subjacente que permite que nosso excelente ecossistema OSS prospere, e certamente precisamos rever a forma como incentivamos os mantenedores e criamos uma maior propriedade compartilhada da missão. projetos críticos e amplamente adotados.

A postagem Descompactando o backdoor XZ e suas lições para código aberto apareceu pela primeira vez em The New Stack.