Fabricantes de chips colocam foco no Edge AI

12 de abril de 2024

Guia do desenvolvedor para começar a usar o LlamaIndex

13 de abril de 2024Você provavelmente já ouviu falar do Active Directory, que é o serviço de diretório da Microsoft que conecta os usuários aos recursos de que necessitam. Mas você sabia que existe um serviço de diretório de código aberto chamado Lightweight Directory Access Protocol (LDAP) que pode fazer muitas das coisas que o Active Directory pode fazer?

LDAP significa Lightweight Directory Access Protocol e é um protocolo que armazena dados em um diretório, de forma que os usuários possam acessar os dados para diversas finalidades. Um caso de uso muito útil para LDAP é a criação de um diretório de autenticação centralizado, para que as informações de login do usuário possam ser retidas em um banco de dados centralizado. Quando um usuário tenta fazer login em qualquer máquina da rede, a máquina consultará o diretório LDAP e, se as credenciais corresponderem, permitirá o acesso às contas do usuário na máquina que deseja usar.

O LDAP é poderoso, flexível e gratuito.

Quero orientá-lo no processo de implantação de um servidor LDAP e, em seguida, como configurar um cliente para usar a autenticação LDAP.

O que você precisará

Para fazer isso funcionar, você precisará de uma instância do Ubuntu Server (demonstrarei com a versão 22.04), uma instância do Ubuntu Desktop e um usuário com privilégios sudo. É isso. Vamos ao trabalho.

Instalando LDAP

Faça login no Ubuntu Server e instale o software necessário com este comando:

sudo apt-get install slapd ldap-utils -y

Durante a instalação, você deverá definir uma senha de administrador LDAP. Certifique-se de digitar e verificar uma entrada forte para isso.

É isso para a instalação.

Configurando LDAP

Agora é hora de configurar o LDAP. Primeiro, você deve reconfigurar a Directory Information Tree (DIT), que deve estar neste formato:

dc=example,dc=com

É isso que usarei neste tutorial, mas você vai querer usar seu próprio domínio para isso. Para configurar o DIT, emita este comando:

sudo dpkg-reconfigure slapd

Responda “Não” para a primeira pergunta (“Omitir configuração do servidor OpenLDAP”) e digite seu domínio (como exemplo.com).

Em seguida, configure o nome da organização (que pode ser o que você precisar para definir uma organização). Quando perguntado se deseja remover o banco de dados slapd, responda “Agora” e depois “Sim” para mover o banco de dados antigo.

Com isso resolvido, agora você pode preencher o banco de dados LDAP com sua primeira entrada. Para fazer isso, usaremos um arquivo LDIF. Crie o arquivo com este comando:

nano ldap_data.ldif

Nesse arquivo, cole o seguinte (certificando-se de substituir o DIT pelo seu domínio e personalizar tudo em negrito):

dn: ou=People,dc=example,dc=com objectClass: organizationalUnit ou: People dn: ou=Groups,dc=example,dc=com objectClass: organizationalUnit ou: Groups dn: cn=DEPARTMENT,ou=Groups,dc=example,dc=com objectClass: posixGroup cn: SUBGROUP gidNumber: 5000 dn: uid=USER,ou=People,dc=example,dc=com objectClass: inetOrgPerson objectClass: posixAccount objectClass: shadowAccount uid: USER sn: LASTNAME givenName: FIRSTNAME cn: FULLNAME displayName: DISPLAYNAME uidNumber: 10000 gidNumber: 5000 userPassword: PASSWORD gecos: FULLNAME loginShell: /bin/bash homeDirectory: USERDIRECTORY

Salve e feche o arquivo.

Adicione a nova entrada com o comando:

ldapadd -x -D cn=admin,dc=example,dc=com -W -f ldap_data.ldif

Certifique-se de alterar o DIT no comando acima para corresponder ao seu. Depois de inserir com êxito sua senha de administrador LDAP, a entrada será adicionada. Você pode verificar a adição pesquisando o USUÁRIO adicionado, assim:

ldapsearch -x -LLL -b dc=example,dc=com 'uid=USER' cn gidNumber

Certifique-se de substituir o texto “USER” no comando anterior pelo nome de usuário no eu ia: entrada no arquivo LDIF.

Instalando o gerenciador de contas LDAP

Em vez de ter que fazer tudo por meio da linha de comando, você pode adicionar o LDAP Account Manager (LAM) à mistura para obter uma ferramenta administrativa prática baseada na web. Instale isso com:

sudo apt-get install ldap-account-manager -y

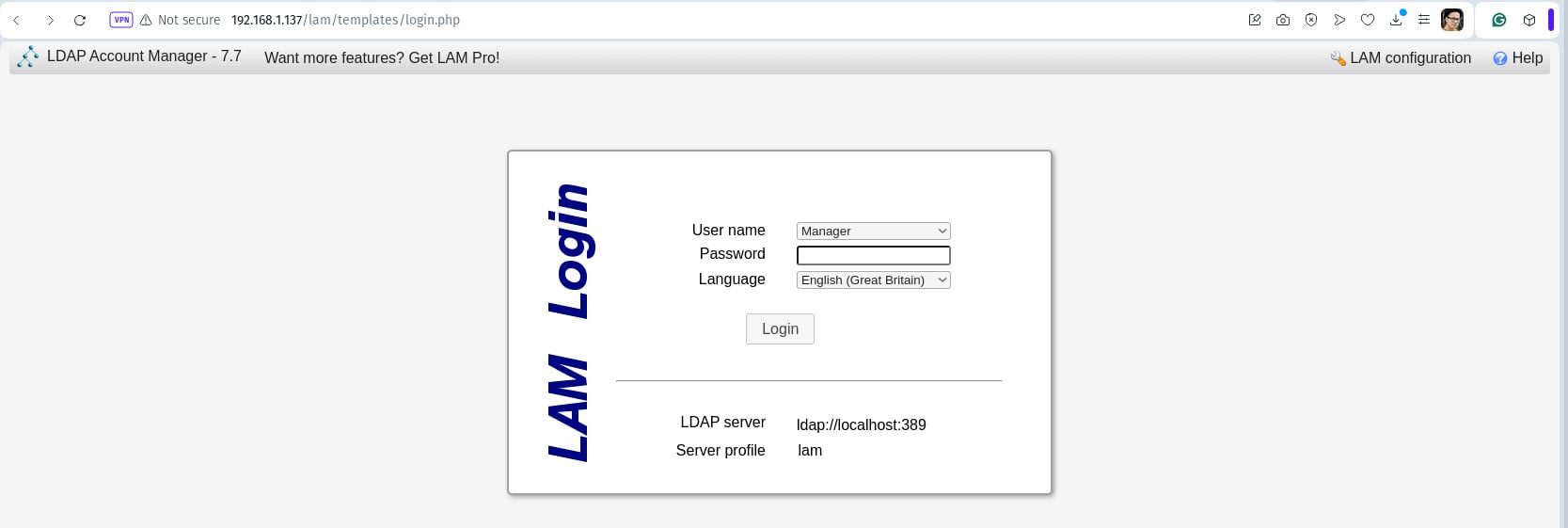

Após a conclusão da instalação, acesse o LAM a partir da URL “http://SERVER/lam” (onde SERVER é o endereço IP ou nome de domínio do servidor de hospedagem). Quando a página carregar, clique em Configuração LAM no canto superior direito da janela (Figura 1).

-

Figura 1: A página de login do LAM.

Na página resultante, clique em Editar perfis de servidor; quando solicitado, digite “lam” como senha. Na próxima página, você precisará configurar as seguintes informações:

- Em Configurações do servidor, configure o Tree Suffice (em Tree Tools) para corresponder ao seu DIT.

- Na lista de usuários válidos, altere “cn=Manager”, “dc=my-domain” e “cd=com” para “cn=admin”, “dc=example” e “dc=com” (certificando-se de alterar “exemplo” e “com” para corresponder ao seu DIT).

- Na guia Tipos de conta, altere todas as instâncias de “meu-domínio” e “com” para corresponder ao seu DIT.

Salve a configuração e, quando solicitado, faça login novamente usando sua senha de usuário administrador LDAP.

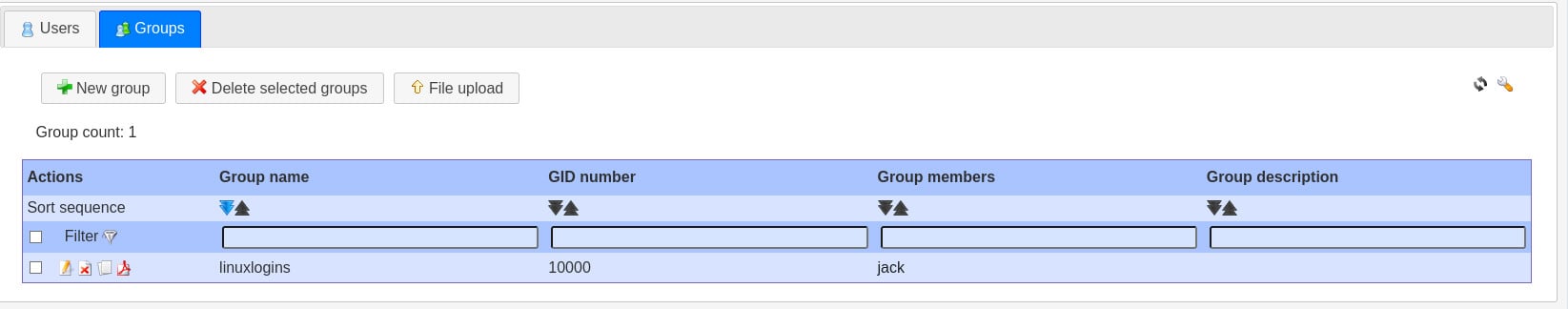

Criando um novo grupo no LAM

Na aba Grupos (Figura 2), você desejará criar um novo grupo com um nome simples (como “linuxlogins”).

-

Figura 2: Criar um novo grupo no LAM é muito simples.

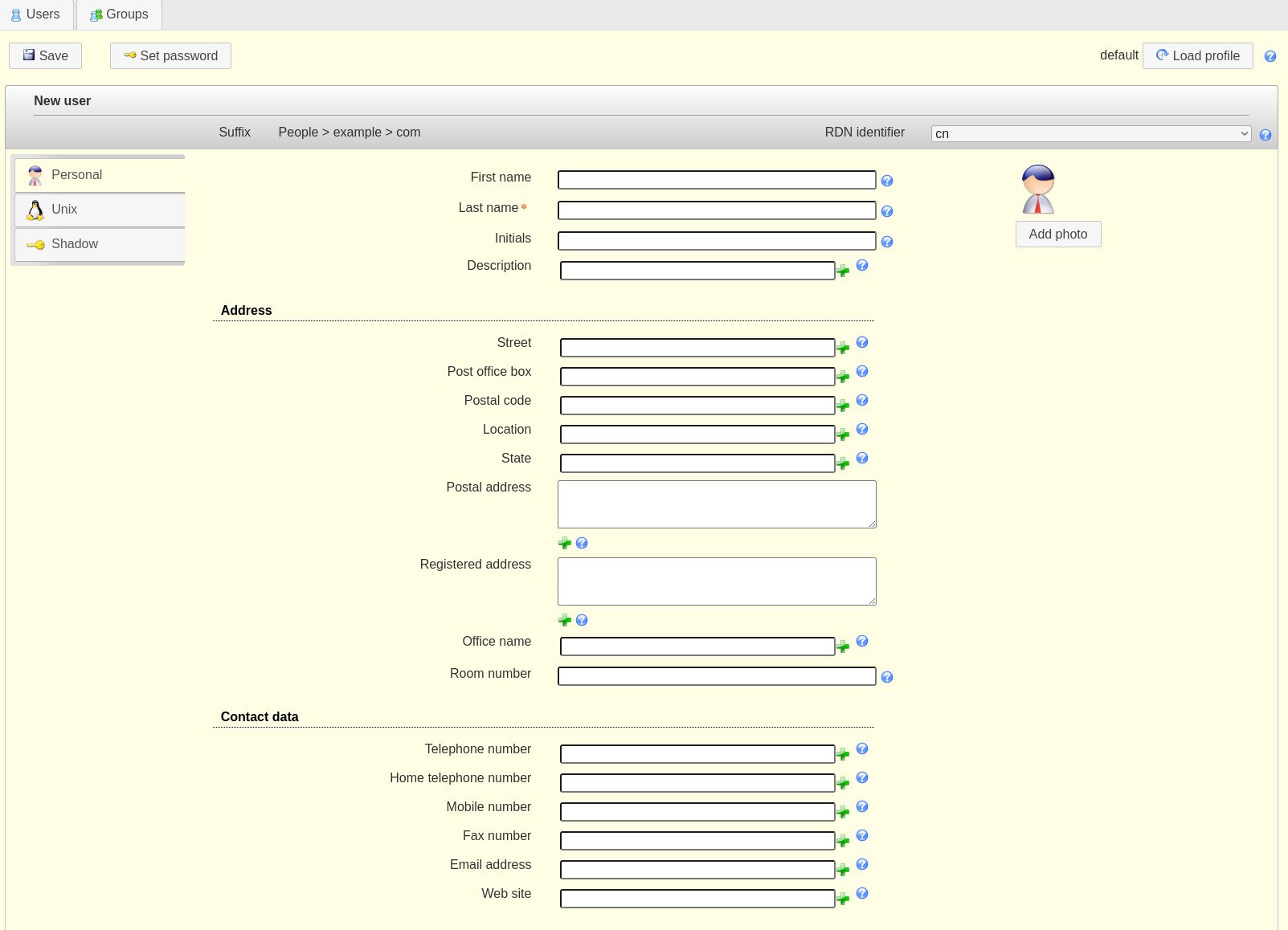

Depois de fazer isso, clique na guia Usuários e crie um novo usuário. Na janela resultante (Figura 3), você precisará fazer o seguinte:

- Adicione todas as informações pessoais necessárias do usuário na seção Pessoal.

- Crie um login Unix na seção Unix.

- Defina uma senha para o usuário clicando em Definir senha.

-

Figura 3: Criando um novo usuário no LAM.

Autenticação no desktop Linux

Com o servidor resolvido, agora você pode configurar um desktop Linux para autenticar no servidor LDAP. Para fazer isso, faça login na máquina desktop Linux e instale o software necessário com:

sudo apt-get install libnss-ldap libpam-ldap ldap-utils nscd -y

Durante a instalação, você deverá inserir um endereço para o servidor LDAP, que está neste formato:

ldap://SERVER

Certifique-se de substituir o texto “SERVER” pelo endereço IP do servidor LDAP que você acabou de implantar.

Em seguida, você deverá selecionar o seguinte:

- Versão do LDAP = 3

- Tornar administrador do banco de dados raiz local = Sim

- O banco de dados LDAP requer login? = não

- Conta LDAP para root = cn=admin,dc=example,dc=com (certifique-se de usar seu DIT)

- Senha da conta raiz LDAP = a senha do usuário administrador LDAP

Quando a instalação for concluída, você terá que configurar o cliente para autenticação LDAP. Para fazer isso, abra o nsswitch.conf arquivo:

sudo nano /etc/nsswitch.conf

Localize as seguintes linhas:

passwd: files systemd sss group: files systemd sss shadow: files sss

Mude essas linhas para:

passwd: files systemd ldap group: files systemd ldap shadow: files ldap

Salve e feche o arquivo.

Abra o senha comum arquivo com este comando:

sudo nano /etc/pam.d/common-password

Procure a seguinte linha:

password (success=1 user_unknown=ignore default=die) pam_ldap.so use_authtok try_first_pass

Remova a entrada use_authtok; em seguida, salve e feche o arquivo.

Abra o sessão comum arquivo:

sudo nano /etc/pam.d/common-session

Na parte inferior desse arquivo, adicione o seguinte:

session optional pam_mkhomedir.so skel=/etc/skel umask=077

Salve e feche o arquivo.

Reinicie a máquina cliente e, quando for solicitado um login, faça login com um usuário no diretório LDAP. Agora você deve ter acesso à área de trabalho.

Parabéns! Você acabou de implantar seu primeiro servidor LDAP e configurou um cliente para autenticação na árvore de diretórios.

A postagem Implantar o sistema de diretório LDAP em um servidor Ubuntu apareceu pela primeira vez em The New Stack.